Utimaco Blockchain Protect – HSMへのブロックチェーン専用アルゴリズムの適用

Utimaco Blockchain Protectによるセキュアなブロックチェーン処理

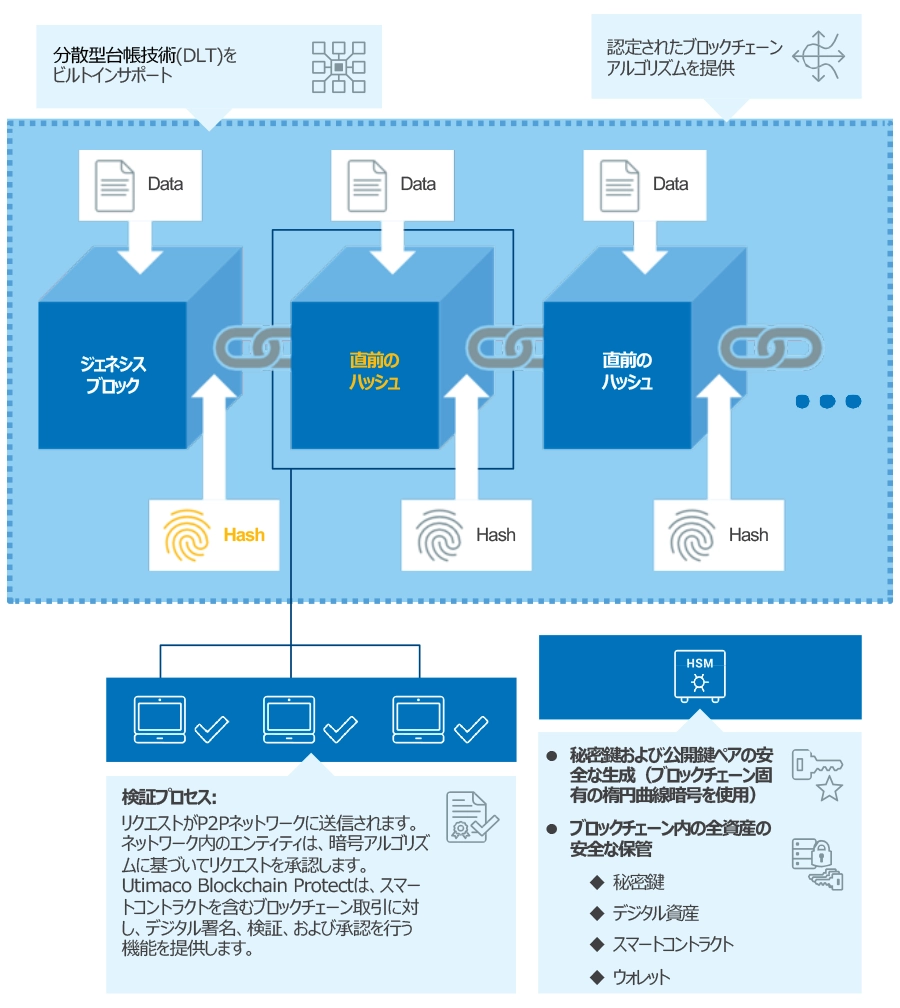

ブロックチェーンとは、暗号技術を用いて相互に連結された、分散型かつ改ざん不可能な記録台帳(レジャー)です。改ざんが困難な取引記録の保存に利用されています。

Utimaco Blockchain Protectは、ブロックチェーン取引の作成・検証に特化した暗号アルゴリズムを提供します。ハードウェアセキュリティモジュール(HSM)の拡張機能として機能し、ブロックチェーンプロセスで使用される機密資産を強力に保護します。また、ブロックチェーンの主要要素である分散型台帳技術(DLT)の統合サポートも備えています。

u.trust Converged HSM CSAR – 多用途向け統合HSMプラットフォームのご紹介

お問い合わせはこちら

Blockchain Protect Solution

Blockchain Protectがブロックチェーンプロセスを保護する仕組み

ブロックチェーンベースのソリューション向けに設計

Utimaco Blockchain Protectは、特定の秘密鍵および公開鍵(ブロックチェーン固有の楕円曲線、ビットコインおよびイーサリアムブロックチェーン向けのSecp256k1、Stellar向けのEd25519など)の生成を可能にし、ブロックチェーン内のあらゆる資産(秘密鍵、ウォレット、スマートコントラクトなど)を保護します。

認定済みブロックチェーン関連アルゴリズムの提供

Blockchain Protectは、セキュアなブロックチェーン運用のために以下のアルゴリズムをサポートしています。

- RSA、DSA、 ECDSA(NISTおよびBrainpool曲線)

- DH、ECDH(NISTおよびBrainpool曲線)

- AES、Triple-DES、DES

- MAC、CMAC、HMAC

- SHA-1、SHA2ファミリー、SHA3、RIPEMD

- BIP-32、BIP-44 & SLIP-0010

- マルチシグ(MultiSig)& Boneh-Lynn-Shacham(BLS)署名アルゴリズム

- ハッシュベースの決定論的乱数生成器(DRG.4 / AIS 31準拠)

- 真性乱数生成器(PTG.2 / AIS 31準拠)

統合DLT (Distributed Ledger Technology) サポート

統合されたDLTサポートにより、ビットコインおよびイーサリアム(ETH)のユースケースを確実に実行可能です。

評価および統合テスト用ソフトウェアシミュレータ付属

付属のソフトウェアシミュレータは、Block-safeの完全な機能を備えたランタイム環境を再現します。これにより、Block-safe HSMへ統合する前に、ソフトウェアの開発、評価、およびテストを行うことができます。

ブロックチェーンに特化した秘密鍵・公開鍵生成

Blockchain Protectは、ブロックチェーン取引に必要な公開鍵暗号方式を提供します。これは、ブロックチェーンにおける認証、完全性の保護、およびID管理(Identity Management)を実現するために使用されます。

ブロックチェーンプロセスの署名・検証・承認

Blockchain Protectには、MultiSig(マルチシグ)を用いたコンセンサスの強制機能(承認のためのM-of-N認証 / マルチシグ)および検証機能が組み込まれています。また、職務分掌(Segregation of Duties)を実現するため、多要素認証を伴うロールベースアクセス制御(RBAC)もサポートしています。

秘密鍵の安全な保管実績

Blockchain Protectを使用することで、秘密鍵は改ざん防止機能を備えたFIPS 140-2 レベル3準拠のHSM内で安全に保管・処理されます。重要な操作は、PSD2およびGDPR規制に準拠したHSMのセキュアな環境内でのみ実行されます。

HSMの機能

Utimaco Blockchain Protectは、Utimacoの汎用HSM「u.trust Se-Series」を拡張し、ブロックチェーン専用のアルゴリズムを追加した製品です。

主な特長

- 安全な鍵の保管と処理

- 包括的な鍵管理

- 安全な鍵保管: HSM内部、または外部暗号化キーファイルとして保管

- スマートカードによる2要素認証

- 「N要素中M要素(M out of N)」認証: (例:管理者5名中3名の承認が必要)

- 設定可能なロールベースアクセス制御(RBAC)と機能分離

- マルチテナント対応

- リモート管理機能

- 評価・統合テスト用ソフトウェアシミュレータ

- 対応OS: WindowsおよびLinux

- 多様な統合: PKIアプリケーション、データベース暗号化などとの統合が可能

暗号アルゴリズム

- RSA、DSA、ECDSA (NISTおよびBrainpool曲線対応)

- DH、ECDH (NISTおよびBrainpool曲線対応)

- AES、Triple-DES、DES

- MAC、CMAC、HMAC

- SHA-1、SHA2ファミリー、SHA3、RIPEMD

- BIP-32, BIP-44 & SLIP-0010

- マルチシグ(MultiSig)& Boneh–Lynn–Shacham (BLS) 署名アルゴリズム

- ハッシュベースの決定論的乱数生成器 (DRG.4 acc. AIS 31準拠)

- 真性乱数生成器 (PTG.2 acc. AIS 31準拠)

- 処理性能: 一括処理モードで最大10,000回のRSA署名、または6,000回のECDSA署名処理が可能

- ライセンス: 全アルゴリズムが製品価格に含まれている

Application programming interfaces (APIs)

- PKCS #11

- CXI (Cryptographic eXtended services Interface): クライアントアプリケーションへの暗号機能の容易な統合を実現する、Utimaco独自の高性能インターフェース

- Java Cryptography Extension (JCE)