タイムサーバーとは|なぜ時刻はズレるのか?NTP/PTPの仕組みと正しいネットワーク設計

本記事では、タイムサーバーの選定基準から NTP/PTP の技術的な仕組み、失敗しないネットワーク設計およびセキュリティ対策などを解説します。時刻同期は単なる「時計合わせ」ではなく、システム停止、データ破損、セキュリティ侵害を防ぐためのインフラの生命線です。本稿では、水晶発振子の物理的な限界から NTP/PTP の技術的な仕組み、そして攻撃されない正しいネットワーク設計までを解説します。自前構築か専用機かの選定基準、実際の事故事例に基づくセキュリティ対策も含め、運用担当者が知るべき「時刻同期」のすべてを網羅しました。これを読むことで、時刻ズレによるビジネスリスクを回避し、堅牢なシステム基盤を構築するための具体的な指針が得られます。

注目記事をピックアップ!

1-1. もし時刻がズレたら?——金融取引における「0.001 秒」の死活問題

例えば、1秒間に数千回の売買が行われる「高速取引(HFT)」の世界では、ネットワーク内のサーバー間でわずか0.001秒のズレがあるだけで、

以下のような致命的なリスクが生じます。

- 取引順序の逆転: Aさんの注文が先だったはずなのに、時計のズレでBさんの注文が「先」と記録され、正当な取引が成立しない。

- コンプライアンス違反: 金融規制(欧州のMiFID IIなど)ではマイクロ秒単位の正確な記録が義務付けられており、同期不足は即、法的リスクに直結する。

このように、タイムサーバーは単に「時計を合わせる」ためではなく、【ビジネスの正当性と証拠を担保する】ための不可欠なインフラなのです。

1-2. 時刻同期とは?——「ズレる個々の時計」をネットワーク単位で統合する仕組み

時刻同期の定義と、タイムサーバーがその手段であることを解説。

時刻同期とは、物理的制約ゆえに個別にズレ続ける複数のデバイス時計を、ネットワーク全体で「許容可能な範囲内(例:100ミリ秒未満)」に収束させ、単一の時間軸を共有する状態を指します。これは単なる「時計合わせ」ではなく、分散システムが整合性を保つための前提条件です。

重要なのは、時刻同期が「目的」であり、タイムサーバーはその目的を達成するための「手段」であるという関係性です。つまり、タイムサーバーの存在意義は、この時刻同期という課題を信頼性高く、継続的に実現することにあります。ではなぜ、そもそも「時刻同期」などという面倒な仕組みが必要なのでしょうか? その答えは、すべての電子機器の心臓部にある物理的制約にあります。

1-3. デジタルを支える「水晶発振子」の限界

機器内部の時計源である水晶発振子の物理的な弱点と「クロックドリフト」の仕組み。

現代のあらゆる電子機器——スマートフォン、PC、サーバー、ルーター、IoTデバイスに至るまで——は、内部で「時刻」を刻み続けています。この「時刻」を生み出す心臓部として、ほぼすべてのデバイスに搭載されているのが「水晶発振子」です。この小さな水晶片は、電圧をかけると一定の周波数で振動し、その振動を基準に「1秒」や「1クロック」を定義します。

しかし、この水晶発振子には、物理的に避けられない「宿命」があります。それは、「完璧な精度を持たない」という事実です。

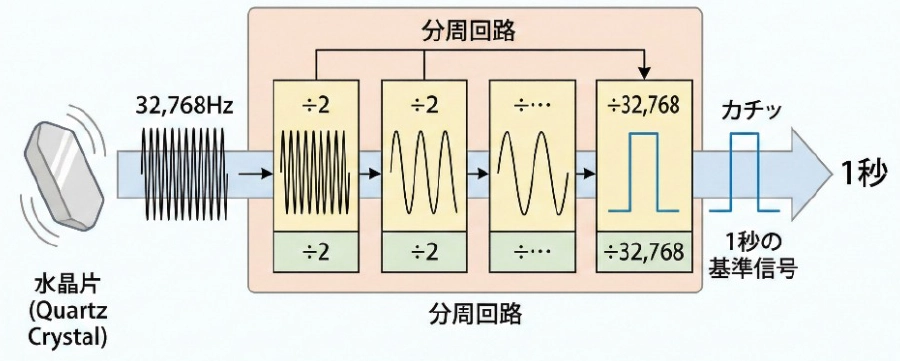

- 水晶発振子の仕組みとその弱点

水晶発振子は、石英(SiO₂)という結晶を薄く切り出し、電極を貼り付けたもので、電圧を加えると「圧電効果」により機械的な振動を起こします。この振動は非常に安定しており、一般的に32,768Hzという周波数で振動します。なぜこの数字かというと、2の15乗(32,768 = 2¹⁵)であり、これを15回2で割ると「1Hz」になるため、デジタル回路で扱いやすいからです。

しかし、この振動数は「絶対に一定」ではありません。温度変化、湿度、衝撃、経年劣化、製造時の微細な不純物など、さまざまな要因によって、振動数は微妙にずれていきます。たとえば、室温が25℃から35℃に上昇しただけで、1日あたり数秒の誤差が生じることも珍しくありません。

さらに、時間の経過とともに水晶自体が劣化し、振動特性が徐々に変化します。これは「エージング」と呼ばれ、高品質な発振子でも年間で±10〜20ppm程度のドリフトが発生します。1ppmとは100万秒(約11.5日)で1秒のズレに相当するため、20ppmだと1日あたり約1.7秒の誤差が生じる計算になります。

- クロックドリフトとは何か?

このように、ハードウェア内部の時計が自然に進んだり遅れたりする現象を「クロックドリフト」と呼びます。これはバグでも設定ミスでもなく、物理法則に従った必然的な現象です。たとえ最新鋭のCPUを搭載したサーバーであっても、内部の水晶発振子は同じ物理法則に従うため、放置すれば確実に時刻がズレていきます。

実際、多くの企業の現場では、「昨日までは正常だったシステムが、今朝突然ログインできなくなった」というトラブルが発生します。原因を調べてみると、あるサーバーの時刻が3分ほど進んでおり、Active Directoryの認証システムが「時刻不一致」と判断してアクセスを拒否していた——といったケースが頻繁に報告されています。 - なぜ外部の「正しい時刻」が必要なのか?

このように、すべてのコンピューターは「自分で正確な時刻を維持できない」という根本的な制約を持っています。そのため、ネットワーク内のすべてのデバイスが「同じ時刻」を共有するためには、外部から信頼できる「正しい時刻」を定期的に取得し、補正し続ける仕組みが必要です。それが「タイムサーバー」の存在意義です。

タイムサーバーは、単なる「時計」ではなく、「時刻の信頼性を保証するインフラ」です。特に金融、通信、製造、医療、防衛などの分野では、数秒どころか、マイクロ秒(100万分の1秒)単位の精度が求められるため、タイムサーバーの役割はますます重要になっています。

1-4. なぜ「たかが数秒」のズレがシステムを殺すのか

ログ解析の不能化、認証エラー、データ整合性破壊など、システム障害への連鎖について。

「時刻が少しずれていても、大したことないのでは?」——そう思う人もいるかもしれません。しかし、現代のITシステムは、「時刻の整合性」を前提に設計されているため、わずかなズレが連鎖的に重大な障害を引き起こすのです。

- 障害原因の特定不能:ログの時系列が崩壊する

システム障害が発生した際、エンジニアはまず「ログファイル」を確認します。複数のサーバーやネットワーク機器が連携して動作しているため、どの順序でイベントが発生したかを追跡することが不可欠です。しかし、各サーバーの時刻がバラバラだと、ログの時刻もバラバラになります。たとえば:- サーバーA:10:00:05 「ユーザーがログイン」

- サーバーB:10:00:03 「DB接続エラー」

- サーバーC:10:00:07 「APIタイムアウト」

このログを見ても、「DB接続エラーが原因でログイン失敗したのか」「それとも逆か」が判断できません。結果として、調査は数日かかり、ビジネスダウンタイムが長引きます。このような事態を防ぐため、全システムの時刻を統一することが運用の基本です。

- 認証エラーによる全社ダウン

KerberosやActive Directoryなどの認証プロトコルは、セキュリティを確保するために「チケットの有効期限」を設けています。この期限は通常「5分以内」とされており、クライアントとサーバーの時刻が5分以上ズレていると、認証が拒否されます。

2023年のある大手メーカーでは、NTPサーバーの設定ミスにより、数百台のPCの時刻が6分遅れたことが原因で、全社員が朝からログインできなくなり、工場の生産ラインが停止するという重大事故が発生しました。復旧までに4時間かかり、数億円の損失が発生したと報告されています。 - データの整合性破壊:過去に戻る「タイムトラベル」

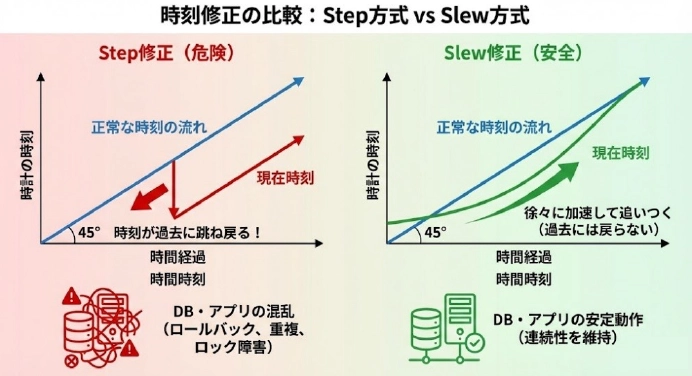

最も恐ろしいのは、「時刻が過去に戻る」ことです。たとえば、現在が10:00:00なのに、NTP同期で突然9:59:50にジャンプするとどうなるのか?- データベースは「未来のトランザクション」が消えたと判断し、ロールバックを試みる。

- バックアップシステムは「重複データ」と誤認し、重要なファイルを削除。

- 分散ロック機構が混乱し、複数のプロセスが同時に同一リソースを更新。

このような事態は、「Stepモード」(後述)で時刻を一気に修正する際に発生しやすくなります。特に「うるう秒」挿入時には、Linuxカーネルがハングアップするなどの事例が世界的に報告されています。

このように、タイムサーバーは「ただの便利機能」ではなく、現代ITインフラの根幹を支える生命線です。次章では、その核心技術である「NTP」の仕組みを深掘りしていきます。

第2章:NTPのメカニズムと階層構造

標準プロトコルである NTP がどのようにして正確な時刻を達成しているかの技術解説。

ネットワーク上のすべてのデバイスが「同じ時刻」を持つ——この一見単純な目標を実現するために、1985年に開発されたのが NTP(Network Time Protocol)です。現在も世界中で広く使われており、インターネットの基盤技術の一つとして、RFC 5905で標準化されています。しかし、NTPは「ただの時計合わせツール」ではありません。その背後には、通信遅延やネットワークの不安定性を数学的に克服する、驚くべきアルゴリズムが隠されています。

本章では、NTPが「なぜ正確なのか」「どのように信頼性を担保しているのか」を、物理的制約からプロトコル設計まで、丁寧に解説します。

2-1. 遅延を消し去る「4つのタイムスタンプ」:NTPの精密測量術

信遅延を逆に利用した 4 つの時刻(T1〜T4)によるオフセットとレイテンシの計算アルゴリズム。

「今、何時ですか?」——この一文をネットワーク越しに聞くだけでも、実は大きな問題が潜んでいます。なぜなら、パケットが送られてくるまでに時間がかかるからです。たとえば、あなたが東京のPCからアメリカのタイムサーバーに問い合わせたとしましょう。往復に100ミリ秒(0.1秒)かかった場合、受け取った時刻は「0.1秒前の過去の時刻」です。これをそのまま使うと、常に遅れた時刻を同期してしまうことになります。

NTPは、この「通信遅延」を完全に無視するのではなく、逆にそれを計測対象として活用します。その鍵となるのが、「4つのタイムスタンプ」です。

- NTPの往復通信と4つの時刻記録

NTPクライアントがサーバーに時刻を問い合わせる際、以下のようなやり取りが行われます:

1.T1:クライアントがパケットを送信したローカル時刻

2.T2:サーバーがそのパケットを受信したサーバー側の時刻

3.T3:サーバーが応答パケットを送信したサーバー側の時刻

4.T4:クライアントが応答を受信したローカル時刻

この4点の時刻情報から、NTPは以下の2つの重要な値を計算します:

•オフセット(Offset):クライアントとサーバーの時刻のズレ(補正すべき値)

•レイテンシ(Delay):往復通信にかかった時間(ネットワークの遅延)

具体的な計算式は以下の通りです:

1. オフセット = [(T2 – T1) + (T3 – T4)] / 2

2. レイテンシ = (T4 – T1) – (T3 – T2)

この式の巧妙な点は、「往路と復路の遅延がほぼ等しい」という仮定に基づいていることです。現実のネットワークでは完全に等しくないこともありますが、NTPは複数回の測定を繰り返し、統計的手法(フィルタリング・加重平均)でノイズを除去し、最も信頼性の高いオフセットを算出します。

- なぜこれで精度が出るのか?

たとえば、以下のような状況を想定します:

•T1 = 10:00:00.000(クライアント送信)

•T2 = 10:00:00.060(サーバー受信)→ 往路60ms

•T3 = 10:00:00.061(サーバー送信)→ 処理時間1ms

•T4 = 10:00:00.122(クライアント受信)→ 復路61ms

このとき、

オフセット = [(0.060 – 0.000) + (0.061 – 0.122)] / 2 = [0.060 – 0.061] / 2 = -0.0005秒(=クライアントが0.5ms進んでいる)

レイテンシ = (0.122 – 0.000) – (0.061 – 0.060) = 0.122 – 0.001 = 121ms

つまり、クライアントは「自分は0.5ミリ秒進んでいる」と判断し、徐々に時計を遅らせて補正します。このように、通信遅延を“誤差”ではなく“測定データ”として扱うことで、NTPはネットワーク環境の変動に強く、安定した同期を実現しています。

2-2. 仕組みの核心「Stratum(ストラタム)」

時刻源からの距離を示す階層モデルと、社内での正しいピラミッド構造の設計原則。

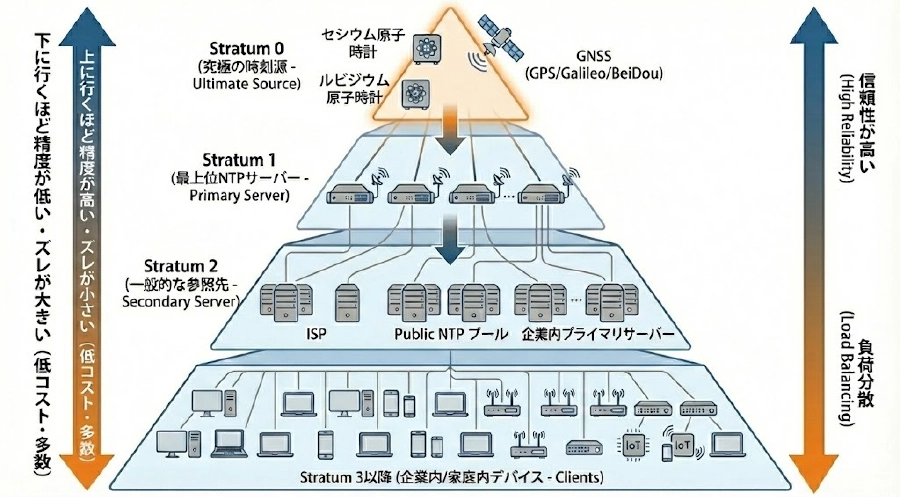

NTPのもう一つの偉大な設計思想は、「信頼性の階層化」です。すべてのサーバーが原子時計に直結していたら理想的ですが、現実にはコストや技術的制約があります。そこで、NTPは「Stratum(ストラタム)」という階層モデルを採用し、精度と負荷のバランスを取っています。

- Stratum 0:時刻の源(原器)

Stratum 0は、ネットワークに直接接続されない「究極の時刻源」です。代表例は:- 原子時計(セシウム、ルビジウム)

- GPS衛星(内部に原子時計を搭載)

- その他のGNSS(GLONASS, Galileo, BeiDou)

これらは「1秒の定義」そのものに近い精度(10⁻¹²〜10⁻¹⁴)を持ちますが、ネットワークプロトコルを理解しないため、直接NTPサーバーとは通信できません。

- Stratum 1:最上位のNTPサーバー

Stratum 1は、Stratum 0に物理的に接続されたNTPサーバーです。たとえば、GPSアンテナを接続したLinuxサーバーが該当します。このサーバーは、GNSS信号から得た高精度時刻をNTPプロトコルで配信します。

世界には、public Stratum 1サーバーがいくつか存在します(例:time.nist.gov, ptbtime1.ptb.de)。ただし、これらのサーバーは過剰なアクセスを防ぐため、利用制限が厳しい場合が多く、企業内での直接利用は推奨されません。

重要ポイント:自社にStratum 1サーバーを設置すれば、外部依存を減らし、セキュリティと可用性を劇的に向上させられます。特に金融機関や通信キャリアでは、自前のGNSS受信機付きNTPサーバーが標準です。 - Stratum 2:一般的な参照先

Stratum 2は、Stratum 1サーバーと同期しているNTPサーバーです。多くの企業やISP(インターネットサービスプロバイダー)が提供するNTPサーバー(例:ntp.jst.mfeed.ad.jp)は、このレベルに属します。

一般ユーザーが利用するのは、ほぼこのStratum 2です。ただし、注意点があります:- Stratum 2の精度は、Stratum 1とのネットワーク距離や負荷に依存する。

- 複数のStratum 2サーバーに同時接続することで、信頼性を高める(NTPの「冗長構成」)。

- Stratum 3以降:精度の劣化と設計上の注意

Stratumの数字が大きくなるほど、元の時刻源から遠くなり、精度が劣化します。理論上はStratum 15まで定義されていますが、実用上はStratum 3〜4を超えると、ミリ秒単位の精度すら保てなくなる可能性があります。

そのため、NTPの設計原則として、「できるだけ低いStratumを参照せよ」が鉄則です。特に、以下のような設計が推奨されます:- 社内にStratum 1または2のNTPサーバーを1〜2台設置

- 全社内のPC・サーバー・ネットワーク機器は、その内部サーバーと同期

- 外部公開NTPへの直接アクセスは禁止(トラフィック増加+セキュリティリスク)

実例:ある大学の教訓

某国立大学では、学生が個人で外部NTPサーバーに接続していたため、数千台の端末が同時にpool.ntp.orgにアクセス。結果、大学のIPアドレスがDDoS攻撃と誤認され、一時的にブラックリスト入り。学内ネットワーク全体が外部と遮断される事態に。その後、全端末を学内NTPサーバーに強制リダイレクトするポリシーを導入しました。

- Stratumの可視化と監視

NTPクライアントは、ntpq -p コマンドなどで、現在接続中のサーバーのStratumやオフセット、ジッタ(揺らぎ)を確認できます。運用では、以下を定期的にチェックすべきです:- Stratumが予想より高い(例:Stratum 5なのにStratum 10になっている)→ 上位サーバーが故障?

- オフセットが急激に変化 → ネットワーク障害 or 時刻源の異常

- ジッタが大きい → CPU負荷 or ネットワーク混雑

補足:NTPの精度限界と実用上の目安

NTPは、通常のLAN環境で1〜10ミリ秒、インターネット越しでも10〜100ミリ秒の精度を実現できます。ただし、以下のような要因で精度が低下します:

- 高負荷のCPU(タイマ割り込みが遅れる)

- バーチャルマシン(VMのTick Loss)

- 不安定なWi-Fi接続

- 非対称なネットワーク遅延(往路と復路の遅延が大きく異なる)

そのため、「NTPで十分」と思わず、用途に応じてPTP(次章参照)や専用ハードウェアの検討が必要です。

NTPは、単なるプロトコルではなく、「信頼のピラミッド」を形成する社会的インフラです。誰もが自由に使える一方で、乱用すれば全体の信頼が崩壊します。だからこそ、各組織が「自分の責任範囲内で適切な階層を構築する」ことが、健全なインターネット運用の礎となるのです。

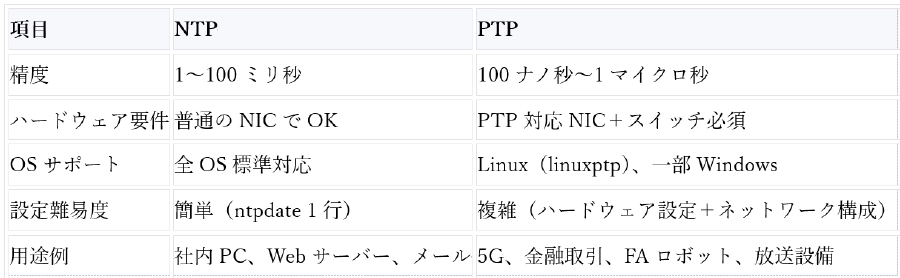

第3章:次世代規格「PTP」の衝撃:なぜNTPでは限界なのか

マイクロ秒・ナノ秒精度が必要な現場における、NTP の上位互換である PTP の解説。

「1ミリ秒のズレさえ許されない世界」が、すでに現実のものとなっています。

自動運転車が交差点で衝突を回避する判断、証券取引所でのナノ秒単位の注文処理、5G基地局間の無線信号同期、工場内のロボットアームの協調動作——これらすべては、「人間の感覚ではまったく気づかないほどの時間差」が、システムの成否を分ける命綱となっています。

このような超精密時刻同期を実現するために開発されたのが、PTP(Precision Time Protocol) です。

IEEE 1588として標準化されたこのプロトコルは、NTPの「ミリ秒精度」をはるかに超え、マイクロ秒(10⁻⁶秒)からナノ秒(10⁻⁹秒)レベルの同期を可能にします。しかし、その驚異的な精度の裏には、NTPとは根本的に異なる設計思想と、高度なハードウェア支援が不可欠です。本章では、「なぜNTPではダメなのか」「PTPはどうやってナノ秒を実現するのか」「どこで使われているのか」を、技術的背景から実用例まで、丁寧に解説します。

3-1. 決定的な違いは「時刻を刻印する場所」

ソフトウェア層で処理する NTP と、ハードウェア層で刻印する PTP の違いと、ジッタの低減効果。

NTPとPTPの最大の違いは、「時刻スタンプ(タイムスタンプ)をどこで打つか」にあります。この一見小さな違いが、精度の桁違いを生み出します。

+C120

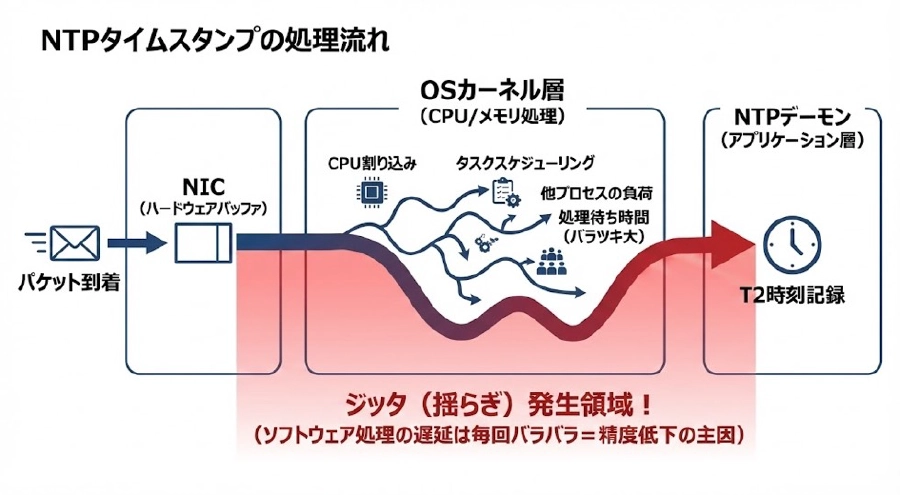

- NTP:ソフトウェア層での処理 → 「ジッタ(揺らぎ)」が避けられない

NTPは、基本的にOSのアプリケーション層やカーネル層で動作します。つまり、ネットワークパケットがNICに到着しても、すぐに時刻を記録できるわけではありません。

以下のような経路をたどります:

1.パケットがNICのハードウェアバッファに到着

2.NICがCPUに割り込みを発生

3.OSが割り込みを処理し、パケットをメモリにコピー

4.NTPデーモンがパケットを受信し、現在時刻を記録(T2)

この間にかかる時間は、CPUの負荷、他のプロセスの割り込み、OSのスケジューリングなどによって、毎回バラバラになります。この「ばらつき」をジッタ(Jitter) と呼び、NTPの精度をミリ秒単位に留めている最大の要因です。

たとえば、CPU使用率が90%のサーバーでは、パケット受信からタイムスタンプ記録までに数ミリ秒の遅延が発生することも珍しくありません。これが往復で発生すれば、オフセット計算に大きな誤差が混入します。

- PTP:ハードウェア層での刻印 → ジッタをほぼゼロに

PTPは、この問題を根本から解決します。タイムスタンプを、パケットがNICの物理層(PHY)やMAC層を通過する「瞬間」に、ハードウェア自身が記録するのです。具体的には、PTP対応のNIC(ネットワークカード)内部に、専用のハードウェアタイマが搭載されています。このタイマは、PTPマスター(時刻供給元)から配信される「Syncメッセージ」がNICのハードウェアを通過するまさにその瞬間に、正確な時刻を記録します。

この仕組みにより:

•OSのスケジューリング遅延がゼロ

•CPU負荷の影響を受けない

•ジッタが1マイクロ秒以下に抑えられる

結果として、LAN内での同期精度が100ナノ秒以下(0.0001ミリ秒)という驚異的な性能を実現します。

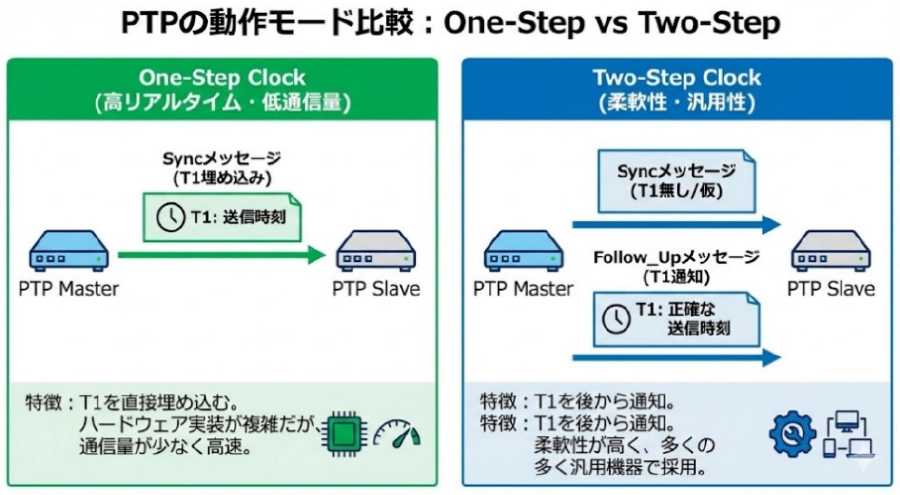

- PTPの動作モード:One-Step vs Two-Step

PTPには、タイムスタンプの送信方法によって2つのモードがあります:

•One-Step Clock:Syncメッセージに、送信時刻(T1)を直接埋め込む

•Two-Step Clock:Syncメッセージの後に、別途「Follow_Up」メッセージでT1を送信

One-Stepはハードウェア実装が複雑ですが、通信量が少なく、リアルタイム性が高いため、5Gや産業機器で好まれます。Two-Stepは柔軟性が高く、多くの汎用機器で採用されています。

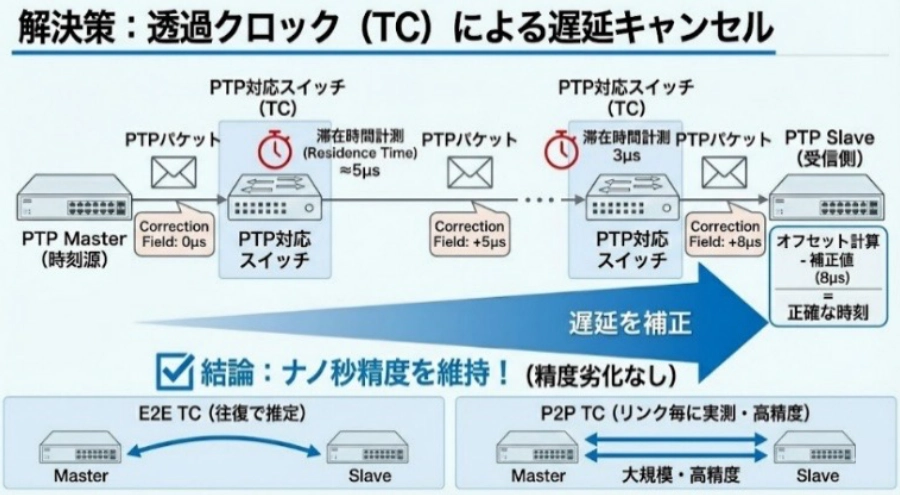

3-2. ネットワーク全体で時刻を守る「透過クロック」(Transparent Clock)

スイッチなどのネットワーク機器が遅延を補正する仕組みと、5G や金融規制など PTP 必須となる業界事例。

NTPでは、スイッチやルーターは「ただの通り道」です。しかし、PTPでは、ネットワーク機器自体が「時刻精度を守る役割」を担います。その鍵となるのが、「透過クロック(Transparent Clock, TC)」です。

- 問題:スイッチ遅延の蓄積

PTPパケットがスイッチを通過する際、内部のバッファやASIC処理に時間がかかります。この「 residence time(滞在時間)」は、通常数マイクロ秒ですが、スイッチが10台連なれば、合計で数十マイクロ秒の遅延が蓄積されます。これでは、ナノ秒精度の意味がなくなります。

- 解決策:透過クロック(TC)

PTP対応スイッチは、この滞在時間をハードウェアで正確に計測し、PTPパケット内の「Correction Field(補正フィールド)」にその値を加算して送信します。

受信側(Slave)は、この補正値を考慮してオフセットを計算するため、スイッチの遅延を完全にキャンセルできます。

PTPのTCには2種類あります:

•E2E TC(End-to-End Transparent Clock):往復遅延を推定して補正(NTPに近い発想)

•P2P TC(Peer-to-Peer Transparent Clock):各リンクごとの遅延を個別に測定・補正(より高精度)

特にP2P TCは、大規模ネットワークでも精度劣化が極小のため、5Gやスマートグリッドで主流です。

実例:5G基地局の位相同期

5G NR(New Radio)では、複数の基地局が「同じタイミング」で電波を送信する「CoMP(Coordinated Multi-Point)」技術が使われます。このとき、基地局間の時刻ズレが1.5マイクロ秒を超えると、端末で信号が干渉し、通信速度が激減します。これを防ぐため、すべての基地局はPTP(IEEE 1588v2 + P2P TC)で同期されており、ITU-T G.8275.1という規格で「±100ナノ秒以内」の精度が義務付けられています。

- 必須化する業界と規制

PTPの導入は、もはや「選択肢」ではなく、「法的・技術的要件」となっています。

たとえば、MiFID IIでは、「取引のタイムスタンプは、UTC(協定世界時)に対して100マイクロ秒以内の精度で記録せよ」と明記されており、NTPでは到底満たせません。そのため、欧州の大手証券会社は、全取引システムをPTP対応に切り替えています。

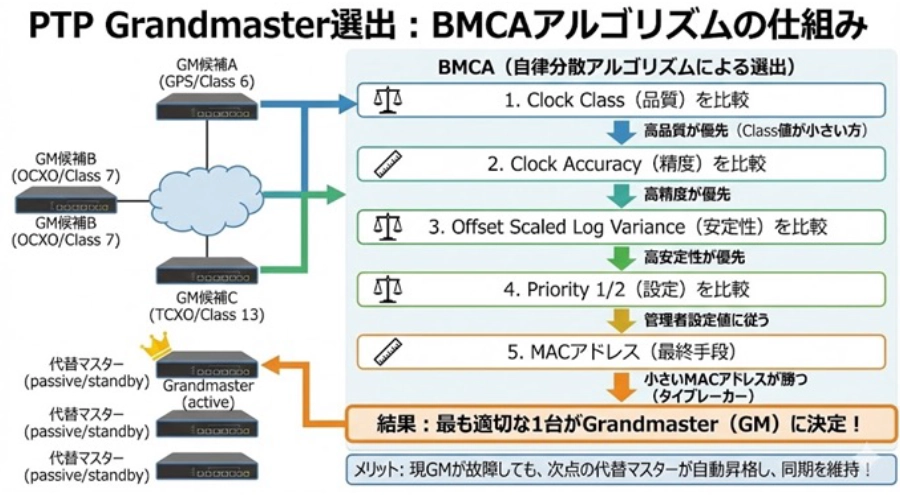

- PTPのマスター選出:Best Master Clock Algorithm(BMCA)

PTPネットワークには、1台の「Grandmaster(GM)」という最上位時刻源が必要です。複数のGM候補が存在する場合、BMCA(Best Master Clock Algorithm)という自律分散アルゴリズムで、最も適切な1台を自動選出します。

選出基準は以下の優先順位で判定されます:

1.Clock Class(時計の品質クラス)

2.Clock Accuracy(精度)

3.Offset Scaled Log Variance(安定性)

4.Priority1 / Priority2(管理者設定)

5.MACアドレス(最終手段)

この仕組みにより、GMが故障しても、自動的に代替マスターが昇格し、ネットワーク全体の同期が維持されます。

結論:

•「ログの時系列が合っていればいい」→ NTPで十分

•「物理現象やリアルタイム制御に関わる」→ PTPが必須

NTPは、「すべてのコンピューターが共通の時刻を持つ」ことを可能にした「時刻の汎用化」を実現しました。一方、PTPは、「物理世界とデジタル世界をナノ秒で融合させる」ことで、「時刻の精密化」を達成しています。DX(デジタルトランスフォーメーション)が進む現代において、PTPはもはや「特殊技術」ではなく、次世代インフラの標準装備となりつつあります。エンジニアは、その原理と適用範囲を理解し、適切な技術を選択する責任を負っています。

第4章:時刻の「基準」と正しいネットワーク設計:閉域網からクラウドまで

信頼できる時刻源の確保方法と、社内ネットワークへの安全な配信設計。

タイムサーバーの設計において最も重要な問いは、「どこから“正しい時刻”を引っ張ってくるか」です。

いくら高性能なNTPサーバーやPTP Grandmasterを導入しても、その先にある「時刻の源が不安定であれば、すべての同期は無意味になります。逆に言えば、信頼できる時刻源さえ確保できれば、あとはそれをどう安全・効率的に社内に配信するかという、ネットワーク設計の問題に帰着します。

本章では、時刻源の選択肢(GNSS、公開NTP、クラウドサービスなど)、閉域網(インターネット非接続環境)での対応、クラウド環境特有の制約、そして「正しい階層構造」の作り方を、実践的な視点で解説します。

4-1. 時刻の源:宇宙の原子時計を利用する

GNSSによる UTC 同期の仕組み、アンテナ設置要件、信号喪失時の「ホールドオーバー」機能と発振器の選び方。

「正しい時刻」とは何か?

それは、国際度量衡局(BIPM)が定義する「協定世界時(UTC)」に遡ります。UTCは、世界中の約450台の原子時計(主にセシウム原子時計)の平均値に基づいて生成され、極めて安定しています(1億年で±1秒程度)。

しかし、企業が直接BIPMと接続することは不可能です。そこで、衛星経由でUTCを受信するGNSS(Global Navigation Satellite System)が、現実的な「最上位時刻源」として広く利用されています。

- GNSS(GPS, GLONASS, Galileo, BeiDou)とは?

GNSSは、人工衛星群が地球上の任意の地点に高精度な位置情報と時刻情報を提供するシステムです。代表的なものには:

•GPS(米国):最も普及。31機の衛星が運用中。

•GLONASS(ロシア):寒冷地や高緯度で強い。

•Galileo(EU):民間向けに高精度信号を提供。

•QZSS(日本):GPSを補完し、日本やアジア・オセアニア地域で高精度。

•BeiDou(中国):アジア太平洋地域で高精度。

これらの衛星には、ルビジウムまたは水素メーザー原子時計が搭載されており、地上から受信した信号には、UTCとのオフセット情報も含まれています。そのため、専用のGNSS受信機を使えば、ナノ秒レベルのUTC同期が可能になります。

重要ポイント:GPS時刻はUTCと異なり「うるう秒を挿入しない」ため、現在(2026年)では18秒の差があります。しかし、GPS信号には「UTCオフセット補正値」が含まれているため、受信機側で自動補正されます。

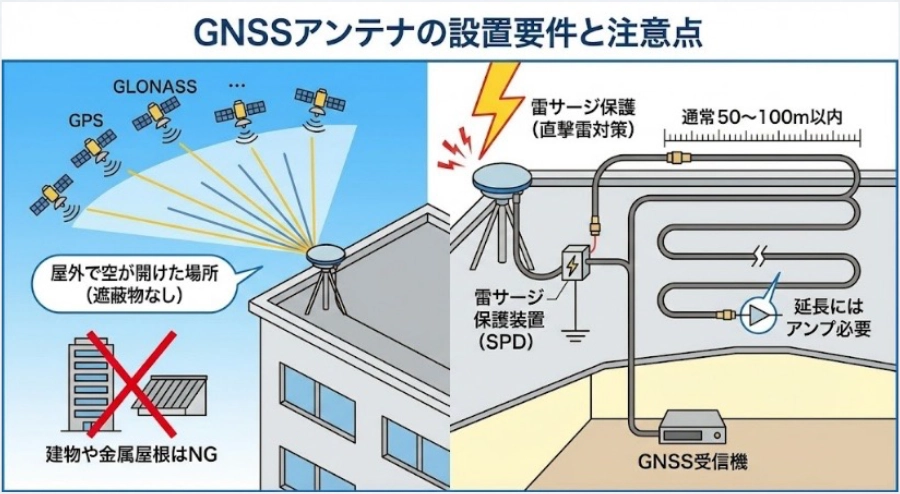

- GNSSアンテナの設置要件

GNSS受信機を使うには、屋外に専用アンテナを設置する必要があります。その際の注意点:

•屋外で空が見える場所(建物・金属製屋根で遮られない)

•雷サージ保護(直撃雷で受信機が破損するリスクあり)

•ケーブル長の制限(通常50〜100m以内。延長にはアンプ必要)

また、近年では「GNSSジャミング/スプーフィング攻撃」のリスクが高まっています。敵対者が偽の衛星信号を送信し、時刻を意図的にずらす攻撃です。軍事施設や金融機関では、複数のGNSS(GPS+Galileo)を併用する「マルチコンステレーション」方式で、攻撃耐性を高めています。

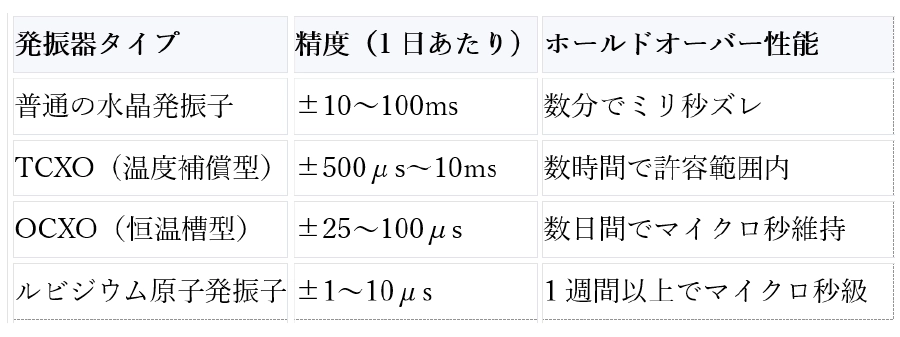

- ホールドオーバー機能:信号喪失時の命綱

万が一、アンテナが雪で覆われたり、建物改修で遮られたりしてGNSS信号が途絶えた場合、どうなるか? ここで活躍するのが「ホールドオーバー(Holdover)」機能です。 高品質なタイムサーバー(例:Microchip)には、ルビジウム発振子やOCXO(恒温槽制御水晶発振子)が内蔵されており、GNSS信号がなくても、数日〜数週間、マイクロ秒レベルの精度を維持できます。

特に、インターネットに接続できない閉域網(例:工場制御ネットワーク、防衛システム、病院内医療機器網)では、このホールドオーバー機能が「唯一の時刻保証手段」となります。 実例:原子力発電所の制御システム 外部ネットワークと完全隔離された制御LANでは、GNSS受信機+ルビジウム発振子付きタイムサーバーが設置され、全PLC(プログラマブルロジックコントローラ)がPTPで同期されています。万が一衛星信号が遮断されても、7日間は±50マイクロ秒以内の精度を保ち、安全停止手順を正確に実行できます。

4-2. 正しいピラミッド構造の構築:NTPの「マナー」と設計原則

外部直接接続の危険性(DDoS 誤認など)と、社内専用サーバーを介した 3 層ピラミッド構成の推奨事例。

多くの組織でよくあるのは、「全端末が直接、外部公開NTPサーバーに接続している」ことです。

これは、以下のような重大な問題を引き起こします:

1. トラフィック爆発:1万台のPCがpool.ntp.orgにアクセス → DDoSと誤認されるリスク

2. セキュリティホール:外部との不要な通信経路が増える

3. 精度低下:各端末が異なるサーバーと同期 → 社内時刻がバラバラに

- 正しい設計:社内NTP階層の構築

理想的なNTP設計は、以下の3層ピラミッドです:

1. [Stratum 0] 原子時計 or GNSSアンテナ

↓

2. [Stratum 1] 社内専用NTPサーバー(2台冗長)

↓

3. [Stratum 2] 社内全端末(PC、サーバー、ネットワーク機器、IoT)

ステップ1:Stratum 1サーバーを2台設置(冗長化)

• 片方が故障しても、もう片方が自動でマスターに昇格

• 設定例:ntpd の peer 指令で相互監視

ステップ2:ファイアウォールで外部NTPをブロック

• 社内端末からのUDP 123(outbound)を禁止

• 代わりに、社内NTPサーバーだけを許可

ステップ3:ネットワーク機器も含めて同期

• ルーター、スイッチ、ファイアウォールもNTPクライアントとして設定

• 障害時のログ解析が飛躍的に容易に - 公開NTPの「エチケット」

外部NTPを使う場合(例:小規模オフィス)、以下のルールを守りましょう:

• pool.ntp.org を使う(地理的に近いサーバーを自動選択)

• 4台以上を指定(0.pool.ntp.org 〜 3.pool.ntp.org)

• iburstオプションを有効化(初期同期を高速化)

• 15分以上間隔を空けて問い合わせ(過剰アクセス禁止)

第5章:セキュリティの脅威と運用の落とし穴:実際の被害に学ぶ

時刻同期インフラが抱えるセキュリティリスクと運用ミスによる事故事例。

「時刻同期は、ただの便利機能」——そう思っているエンジニアは、重大なリスクを抱えていることに気づいていません。

タイムサーバーは、システムの信頼性を支える基盤であると同時に、攻撃者にとって格好の標的でもあります。なぜなら、時刻を操作されれば、ログの改ざん、認証の無効化、バックアップの破壊、さらには法的責任の回避さえ可能になるからです。

本章では、過去に実際に発生した事故・攻撃事例をもとに、「NTPが引き起こす3大リスク」——

1. 外部からの悪用(DDoSリフレクション攻撃)

2. 内部での誤操作(時刻の逆戻りによるデータ破壊)

3. 仮想環境特有の脆弱性(Tick Loss)

——を深掘りし、それぞれの対策を具体的に解説します。

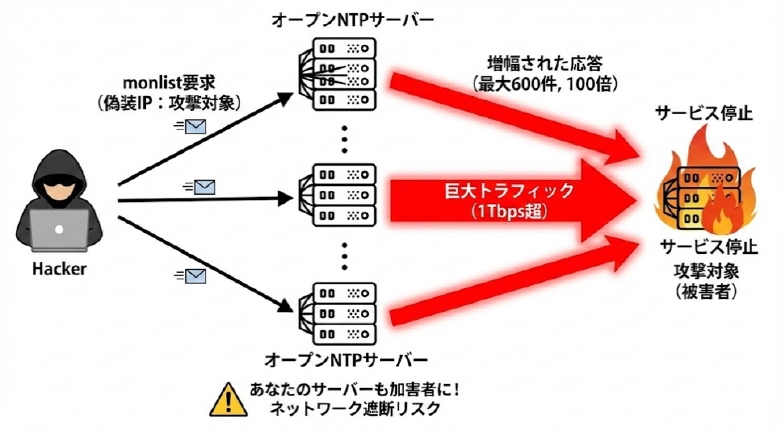

5-1. 「加害者」にされるリスク:NTPリフレクション攻撃

設定ミスにより NTP サーバーが DDoS 攻撃の踏み台になる仕組みと対策。

2014年、世界中で大規模なDDoS(分散型サービス拒否)攻撃が相次ぎました。その手口の一つが、「NTPリフレクション攻撃」です。この攻撃により、ある大学のネットワークが世界中の攻撃トラフィックの「中継基地」となり、国際的なブラックリストに載るという事態が実際に発生しています。

- 攻撃の仕組み:小さな問い合わせ → 巨大な爆弾

NTPには、monlist(モニターリスト)というデバッグコマンドが存在していました。これは、「このサーバーと同期しているクライアント一覧を返す」機能です。

攻撃者は、以下のように悪用します:

1.攻撃対象のIPアドレスを偽装して、オープンなNTPサーバーにmonlistを送信

2.NTPサーバーは、偽装されたIP(=攻撃対象)に「最大600件のクライアント情報」を返信

3.1つの問い合わせ(約60バイト)に対して、最大100倍の応答(6,000バイト)が発生

4.複数のオープンNTPサーバーを同時に利用 → 1Tbps超のトラフィックが攻撃対象に集中

この攻撃の恐ろしい点は、被害者(攻撃対象)だけでなく、加害者(あなたのサーバー)も責められることです。多くのISPやセキュリティ団体は、オープンNTPサーバーを「攻撃インフラ」と見なし、ネットワーク全体を遮断する措置を取ります。

実例:オランダのホスティング会社

同社が運営する数百台のサーバーが、NTPリフレクション攻撃に悪用されたため、全てのIPレンジがCloudflareやGoogleからブラックリスト入り。

結果、同社の全顧客サイトが数日間アクセス不能に。

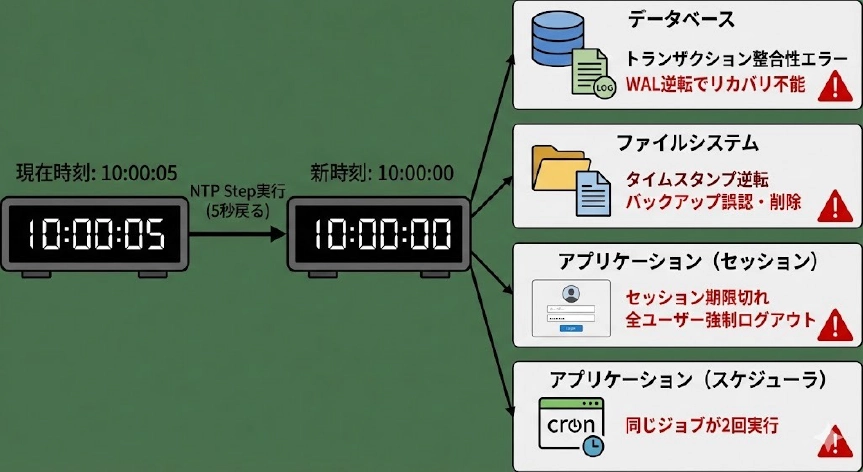

5-2. 「時刻の逆戻り」によるデータ破壊事故

急激な時刻修正(Step モード)が引き起こすデータベースやファイルシステムの破損リスクと、Slew モードの重要性。

「時刻を合わせる」と一言で言っても、その方法には2種類あります:

- Step(ステップ):一気に正しい時刻にジャンプ

- Slew(スリュー):少しずつ時計の進み方を調整して、自然に合うようにする

多くの管理者は「Stepの方が速くて便利」と思いますが、稼働中のシステムでStepを使うことは、非常に危険です。

- Stepモードの恐怖:時間が“過去に戻る”

たとえば、現在時刻が 10:00:05 なのに、NTPが 10:00:00 と判断してStepを実行すると、システム時刻は5秒前に戻ります。

このとき、以下のような深刻な問題が発生します:- データベース:

- トランザクションIDが過去のものより小さくなる → 整合性チェックでエラー

- WAL(Write-Ahead Log)の時系列が逆転 → リカバリ不能に

- ファイルシステム:

- 新しく作成したファイルのタイムスタンプが、既存ファイルより古い → バックアップソフトが「削除済み」と誤認

- アプリケーション:

- セッション有効期限が「未来→過去」に変化 → 全ユーザーが強制ログアウト

- スケジューラ(cron)が同じジョブを2回実行

- データベース:

実録:うるう秒によるLinuxカーネルハング

Linuxカーネルは、うるう秒挿入時に23:59:60という時刻を処理できず、高負荷時に無限ループに陥るバグがありました。Reddit、Foursquare、Qantas航空などが数時間ダウン。原因は、NTPがStepモードでうるう秒を挿入したことでした。

まとめ:時刻は「信頼の根幹」であり「攻撃の急所」でもある

時刻同期は、単なる「運用の細かい設定」ではありません。

それは、システムの整合性、セキュリティ、法的コンプライアンスを支える、最も基礎的な要素です。

- 外部攻撃には「アクセス制御+不要機能削除」で対抗

- 内部事故には「Slewモード+監視」で予防

- 仮想環境には「専用設定+物理分離」で対処

これらの知識を身につけ、あなたの組織を「時」に翻弄されない、強靭なインフラへと導きましょう。

第6章:結論:自前構築 vs 専用アプライアンス ――本当に「安い」のはどっちか

コスト対効果の観点から見た、Linux 自作サーバーと専用機器の比較。

「タイムサーバーなんて、Linuxでntpdを立ち上げればタダで作れるじゃないか」——

こう考えるエンジニアは、今も少なくありません。確かに、初期導入コストはゼロに近いかもしれません。しかし、「無料」の裏には、見えない「運用コスト」「リスクコスト」「人的負担」が隠れています。

一方で、Microchipなどのメーカーが提供する専用タイムサーバープライアンスは、1台あたり数十万〜数百万円と高額です。一見「贅沢品」に見えるかもしれませんが、ミッションクリティカルな環境では、これが唯一の“正しい選択” となります。

本章では、「自前構築(DIY)」と「専用アプライアンス」を、総保有コスト(TCO: Total Cost of Ownership) の観点から徹底比較し、「本当に安いのはどちらか」を明らかにします。

6-1. 自前構築(DIY)に潜む「終わりのない管理コスト」

初期コストは安いが、脆弱性対応、設定ミス、責任所在の曖昧さなど、隠れた運用コストとリスクについて。

- 表面的なメリット:初期コストがほぼゼロ

•使用OS:Linux(CentOS, Ubuntuなど)

•ソフトウェア:ntpd、chrony(いずれもオープンソース)

•ハードウェア:古いPCやVMで代用可能

一見すると、これで「Stratum 1サーバー (GNSSアンテナが無ければStratum2)」が完成します。特に小規模オフィスや研究室では、十分に機能するように見えます。 - 実際に発生する「隠れたコスト」

①脆弱性対応の疲弊

NTPソフトウェアは、過去に多数の深刻な脆弱性(例:CVE-2014-9295、CVE-2016-7435)を抱えてきました。これらの脆弱性は、リモートコード実行(RCE)やDDoS中継につながるため、緊急パッチ適用が求められます。

・OSのアップデート → 再起動 → 同期停止

・設定ファイルの互換性問題 → 同期不能

・パッチ適用漏れ → 攻撃対象に

特に、「ただの時計サーバー」と思って監視を怠ると、気づかないうちに攻撃インフラ化されます。

実例:某大学の研究室サーバー

古いUbuntuにntpdを放置していたところ、NTPリフレクション攻撃の踏み台に利用され、大学全体のIPが国際ブラックリスト入り。復旧に2週間、調査に300時間の人件費が発生。

②設定の不備と知識の属人性

自前構築では、以下のような「細かいが致命的な」設定ミスが頻発します:

・Stratumが意図せず上昇(例:Stratum 2なのにStratum 5に)

・ACL(アクセス制御)が緩すぎて外部から操作可能

・monlist を無効化し忘れ、DDoS中継に

・タイムゾーン設定ミスでログがUTCと混在

さらに、担当者が異動すると、「誰も設定を理解していない」状態になり、トラブル時に復旧不能に陥ります。

③責任の所在が曖昧になる

万が一、時刻ズレによって以下のような損害が発生した場合:

・工場の生産ライン停止(損失:1億円/日)

・金融取引の注文順序逆転(法的賠償:数億円)

・医療機器の記録時刻不整合(患者安全リスク)

「設定をしたエンジニア個人」が責任を問われる可能性があります。なぜなら、自前構築には「メーカー保証」が存在しないからです。

法務的リスク:

ISO/IEC 27001やSOC 2などのコンプライアンス監査では、「時刻同期の信頼性」が明確に要求されています。自前構築では、「証跡・保証・監査対応」が困難で、認証取得そのものが不可能になるケースも。

6-2. 専用アプライアンス(Microchip SyncServer等)の圧倒的優位性

専用 OS によるセキュリティ、物理ポート分離、GNSS 攻撃対策など、ミッションクリティカル環境における専用機の価値。

専用タイムサーバープライアンスは、「止まらないシステムには、止まらない時計が必要」 という思想に基づいて設計されています。

- 運用負荷の劇的な低減

- 専用リアルタイムOS:セキュリティ強化された独自OS

- 自動パッチ不要:脆弱性が極小(ネットワークスタックが最小限)

- GUI/Web管理:コマンドライン不要。Stratum、GNSS状態、同期精度が一画面で可視化

- SNMP / Syslog / REST API:既存監視システムと連携可能

- 物理的・論理的な安全性設計

- 管理ポートとサービスポートの物理分離:

- 管理用NIC(10.0.0.x)とNTP/PTP配信用NIC(192.168.x.x)が別

- 攻撃者がNTPトラフィック経由で管理画面にアクセス不可能

- FIPS 140-2準拠:

米国政府認定の暗号モジュールを搭載し、セキュアブートを実現 - GNSS攻撃対策:

- ジャミング検出(信号強度異常)

- スプーフィング検出(複数衛星の距離矛盾)

- 自動でホールドオーバーに切り替え

- 管理ポートとサービスポートの物理分離:

結論:「時」は投資すべきインフラである

タイムサーバーは、「コストセンター」ではなく、「リスクヘッジのための戦略的投資」です。

- 自前構築は「安かろう悪かろう」の典型

- 専用アプライアンスは「高く見えるが、実は最も安く、最も安全」

現代のITシステムは、「時刻の整合性」が崩れた瞬間に、信頼性・セキュリティ・法的妥当性のすべてを失います。それを防ぐために必要なのは、最新のCPUでもクラウドでもなく、「止まらない、狂わない、攻撃されない」時計です。

さらに高度な冗長性や、セキュリティ要件(耐ジャミング等)が求められる環境では、Microchip社のSyncServerのような専用アプライアンスが世界標準として採用されています。

【Q&A】

Q1.「時刻同期」って結局何?「時計合わせ」と何が違うの?

A. 「時計合わせ」は一時的な手動操作ですが、「時刻同期」はネットワーク全体が許容範囲内(例:100ms未満)で継続的に収束する状態を指します。分散システムでは、1秒のズレが認証拒否やデータ破壊を引き起こすため、「単なる便利機能」ではなくシステム整合性の前提条件です。

Q2. NTPで1ミリ秒精度は出せる? 出ないなら何がボトルネック?

A. 通常のLAN環境で1〜10ミリ秒が現実的限界です。ボトルネックは3つ: (1) OSのソフトウェア処理遅延、(2) 非対称ネットワーク(往路60ms・復路100msなど)、(3) 仮想環境のTick Loss。1ms未満が必要ならPTP+ハードウェア支援が必須です。

Q3. 社内でStratum 1サーバーを2台設置する意味は? 1台じゃダメ?

A. 1台では単一障害点 (SPOF)になります。2台をpeer関係で相互監視させることで: (1) 片方が故障しても自動切り替え、(2) 互いの時刻を比較して異常検知、 (3) 外部攻撃で1台が乗っ取られても他方で検出可能——信頼性は2乗で向上します。

Q4. GPS時刻とUTCの違いって何? 18秒ズレてるって本当?

A. 本当です。GPS時刻は1980年1月6日0時を起点にうるう秒を挿入せず進み続けているため、2026年現在でUTCより18秒進んでいます。ただし、GPS信号には「現在のUTCオフセット値(18秒)」が含まれており、受信機が自動補正するため、ユーザーが意識する必要はありません。

Q5. うるう秒挿入でシステムが止まるってどういうこと?

A. 23:59:60という「61秒目」を処理できないOS(例:2012年のLinuxカーネル)が、時刻が23:59:59→23:59:60→00:00: 00と進む際に無限ループに陥ります。対策は2つ: (1) Slewモードで61秒を0.5秒×2回に分割して挿入、(2) カーネルパッチ適用(現在の主流ディストリビューションは対応済み)。

Q6. NTPサーバーを外部に公開したら何が起こる?

A. DDoS攻撃の踏み台(リフレクター) にされるリスクが極めて高いです。2014年には、オープンなNTPサーバーがmonlistコマンドで100倍のトラフィックを反射し、攻撃対象をダウンさせる事件が多発。社内NTPはファイアウォールで外部から完全遮断し、必要ならStratum 1サーバーだけを外部公開(ACLで制限)すべきです。

Q7. PTPで「Grandmasterが2台あるとどうなる?」

A. PTPはBest Master Clock Algorithm(BMCA)で自動選出します。2台のGrandmaster候補が存在する場合、Clock Class→Accuracy→安定性→Priority→MACアドレスの順で比較し、1台だけがGrandmasterに昇格。故障時は残り1台が自動昇格し、ネットワーク全体の同期が維持されます(NTPのpeerと類似)。

Q8. 閉域網(インターネット非接続)でGNSSが使えなくなったら?

A. ホールドオーバー機能が命綱になります。ルビジウム発振子付きタイムサーバーなら、信号喪失後も7日間で±50マイクロ秒を維持可能。原子力発電所や軍事施設では、この性能が「安全停止手順の実行可否」を分けるため、発振器の品質が法的に規定されています。

Q9. 「時刻同期」の失敗で最も高額な損害例は?

A. 2023年、欧州の証券取引所でNTP設定ミスにより取引サーバーの時刻が200msズレ、注文時刻の順序が逆転。MiFID II違反で取引無効判定され、1日で27億ユーロ(約4,300億円)の損失を計上。時刻同期は「運用細目」ではなく、法的責任と直結する戦略的インフラであることを示す事例です。

丸文株式会社アントレプレ事業本部イーリスカンパニー 測位タイミング課 法貴隆太朗