EUサイバーレジリエンス法(CRA)に準拠したデジタル製品設計・製造におけるSBOMとHSMの役割と重要性

本記事では、EUサイバーレジリエンス法(CRA)に準拠したデジタル製品設計・製造におけるSBOMとHSMの役割と重要性について解説します。

u.trust Converged HSM CSAR – 多用途向け統合HSMプラットフォームのご紹介

お問い合わせはこちら

1. EUサイバーレジリエンス法(CRA)の概要と対象製品

CRAの規則概要

2024年12月10日に発効したEUサイバーレジリエンス法(CRA)は、現代のデジタル社会において急増するサイバー攻撃に対処するための包括的な法的枠組みです 。この規則は、EU市場に投入される「デジタル要素を含む製品」に対し、設計・開発から製造、さらには上市後の保守に至るまで、ライフサイクル全体で必須のサイバーセキュリティ要件を遵守することを義務付けています 。対象はネットワークに接続されるほぼすべてのハードウェアおよびソフトウェアに及び、EU域内の企業だけでなく、日本企業を含む域外の製造業者、輸入業者、流通業者にも広く適用される「域外適用」の性質を持っています。

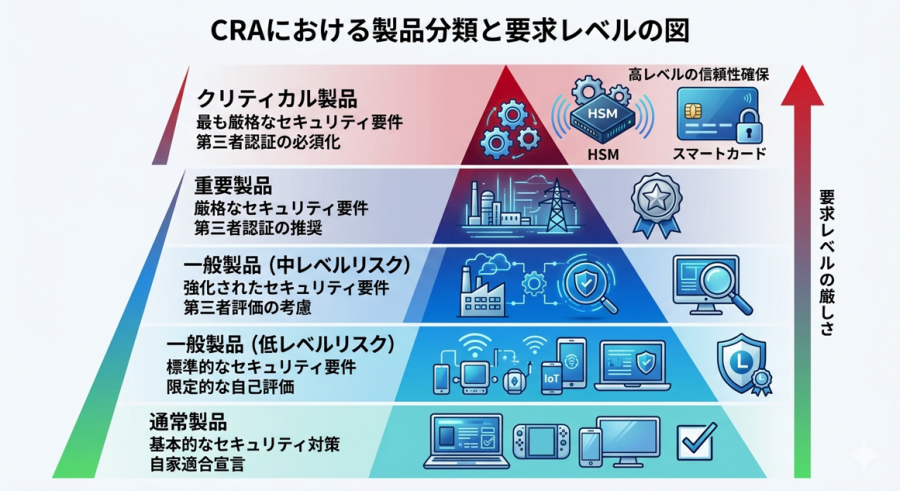

「クリティカルなデジタル製品」の定義

CRAでは製品のリスクレベルに基づいた分類を行っていますが、その中でも社会インフラや高度なセキュリティに関連し、攻撃を受けた際の影響が極めて大きい製品は「クリティカルなデジタル製品(critical products)」として定義され、最も厳格な要件が課されます 。具体的には以下の製品群が該当します。

- セキュリティボックス付きハードウェアデバイス: 物理的な防護機能を備えたデバイス 。

- スマート・メーター・ゲートウェイ: スマート・メーター・システム内でデータ中継を担う中核機器 。

- 高度なセキュリティ目的のデバイス: 安全な暗号処理機能を内蔵し、重要データの保護を目的とするもの。

- スマートカード又は類似デバイス: セキュアエレメント(SE)を搭載し、認証や決済等に使用されるもの。

2. 準拠手順、罰則、およびSBOMの役割

製造業者の義務と手順

製造業者は、製品を上市する前に以下のステップを完了させなければなりません。

- セキュアな設計と製造: 悪用可能な既知の脆弱性がないことを確認し、初期設定で安全な状態(セキュア・バイ・デフォルト)を確保する必要があります 。

- 適合性評価の実施: サイバーセキュリティリスクアセスメントを実施・文書化し、技術文書を作成した上で、「EU適合宣言書」を作成し、適合の証である「CEマーク」を製品に貼付します 。

- 迅速な報告義務: 悪用されている脆弱性や重大なインシデントを認識した場合、24時間以内にENISAおよび加盟国のCSIRTへ早期警告を行うことが義務付けられています 。

CRA遵守におけるSBOM(ソフトウェア部品表)の役割

CRAの脆弱性管理要件の中核をなすのがSBOM(Software Bill of Materials)の作成と維持です 。

- 透明性の確保: 製品に含まれるすべてのソフトウェアコンポーネントと、そのトップレベルの依存関係を網羅的に特定・文書化します 。

- 迅速な脆弱性対応: 新たな脆弱性(ゼロデイ攻撃など)が発見された際、SBOMを参照することで、自社製品のどの部分に影響があるかを即座に判断し、パッチ提供などのセキュリティ更新を遅滞なくユーザーへ届けるための技術的基盤となります 。

- 機械読み取り形式: 効率的な管理のため、SBOMは機械で読み取り可能な形式で作成することが求められます 。

違反時の制裁金

要件を満たさない製品は市場からの撤去やリコール(回収)を命じられるビジネスリスクがあるほか、違反時には極めて高額な制裁金が科されます 。その金額は、「前会計年度の全世界総売上高の2.5%」または「1500万ユーロ」のいずれか高い方に達する可能性があります。

3. 製造工程での「Key Injection(鍵注入)」の具体的な仕組み

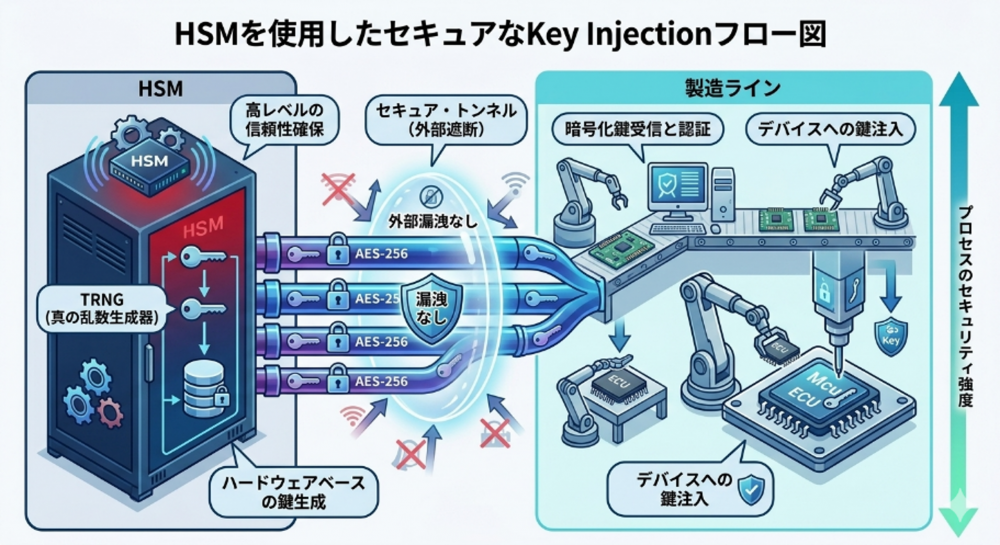

Key Injectionは、製品の「デジタルアイデンティティ」を確立し、サプライチェーン全体の真正性を保証するための極めて重要なプロセスです。

- 安全な鍵生成: 製造工程において、ハードウェア・セキュリティ・モジュール(HSM)という強固な境界内で、真の乱数生成器(TRNG)を用いて一意の暗号鍵を生成します 。これにより、予測不可能な高品質な鍵が作成されます。

- 部品への直接注入: 生成された一意の鍵は、HSMの安全な環境から直接、製造ライン上の電子制御ユニット(ECU)やIoTデバイスの部品に書き込まれます 。

- デジタルアイデンティティの確立: 注入された鍵により、各デバイスには一意の身元が与えられます 。これにより、デバイスの完全性と真正性が証明可能になり、クローン製品や未承認デバイスの排除が可能になります 。

- バックエンドでの鍵管理: 認証や復号に使用される対応ペアの鍵は、製造業者のバックエンドシステムに安全に保管されます 。これにより、正当な権限を持つ者だけがデバイスにアクセスし、安全なファームウェア更新などを行える体制が整います 。

4. CRA準拠におけるHSMの役割と重要性

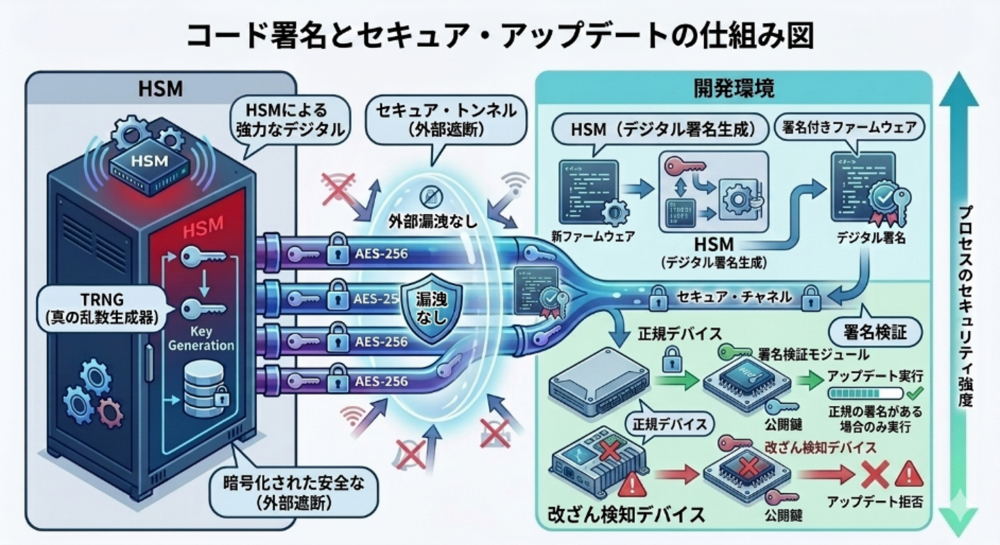

CRAが求める「不正アクセスからの保護」や「安全なアップデート」を実現するための鍵は、強力な暗号化と厳格な鍵管理にあり、HSMはその「信頼の基点(Root of Trust)」として機能します 。

- 秘密鍵の物理的・論理的保護: HSMは耐タンパー性を備えた専用ハードウェアであり、秘密鍵がデバイスの外部(ソフトウェア層など)に漏れることを物理的・論理的に防ぎます 。

- コード署名の信頼性確保: ファームウェア改ざんを防ぐための「コード署名」において、署名用の秘密鍵をHSM内で厳重に保護することで、ソフトウェアが正規の製造元によって作成され、かつ改ざんされていないことを保証します 。

市場での問題点と対応策

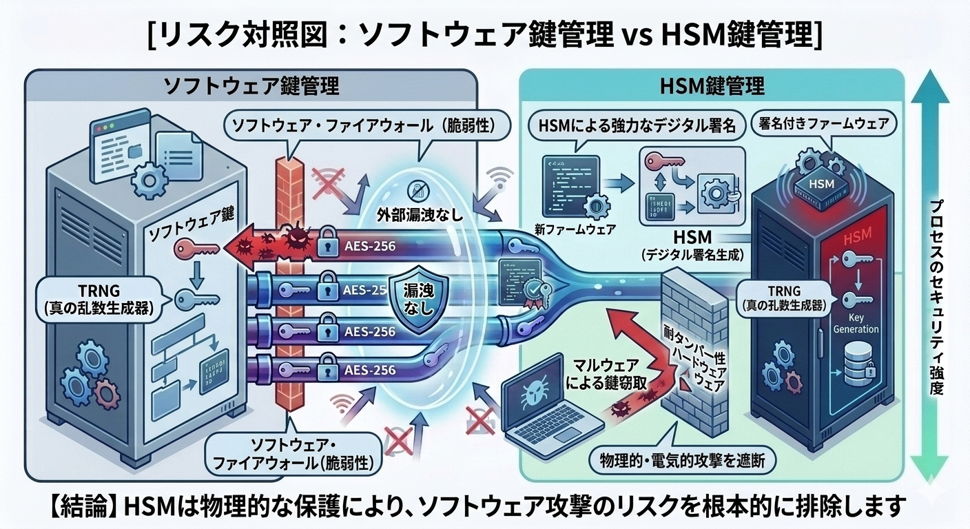

- 問題点(ソフトウェア環境の限界): ソフトウェアベースの環境で鍵管理を行った場合、権限のないアクセスやマルウェアによって秘密鍵が容易に窃取されるリスクが高まります 。鍵が漏洩すれば、デジタル署名の偽造による不正なアップデートが可能になり、デバイスのアイデンティティそのものがハッキングされる「なりすまし」の危険が生じます

- 対応策(HSMの導入): HSMを導入することで、鍵のライフサイクル全体(生成・保管・使用・廃棄)を、OSなどの脆弱な環境から完全に隔離されたハードウェア内で完結させます。これにより、CRAが義務付ける高度なセキュリティ要件を根本的に満たし、重大なビジネスリスクを回避することができます 。

5. まとめ:CRA準拠を支えるSBOMとHSMの双璧

EUサイバーレジリエンス法(CRA)への対応は、単なる法規制への適合に留まらず、デジタル製品の信頼性を市場に証明するための極めて重要なプロセスです。その中核を支えるのが「情報の透明性」を担保するSBOMと、「技術的な信頼の基点」となるHSMです。

SBOM管理の重要性:脆弱性への即応力を高める「設計図」

CRAの脆弱性対応要件を満たす上で、SBOM(ソフトウェア部品表)は欠かせないツールです。

- サプライチェーンの可視化: 製品を構成するすべてのソフトウェアコンポーネントとその依存関係を文書化することで、自社製品の構造を完全に把握できます 。

- 迅速なレスポンスの基盤: 新たな脆弱性が発見された際、機械読み取り可能なSBOMがあれば、影響を受ける製品を即座に特定し、ユーザーへの通知やセキュリティ更新の提供を遅滞なく実行できます 。

- コンプライアンスの証明: 技術文書の一部としてSBOMを維持することは、製造業者が脆弱性管理プロセスを適切に運用していることを示す重要な証跡となります 。

HSMの重要性:デジタルアイデンティティと安全な更新の「守護神」

CRAが求める「不正アクセスからの保護」や「安全なアップデート」を確実に実現するためには、ソフトウェアだけでは到達できない物理的な防御、すなわちHSMが不可欠です。

- 信頼の基点(Root of Trust)の確立: HSMは秘密鍵を安全なハードウェア境界内に隔離して保護し、外部への漏洩を物理的・論理的に防ぎます 。

- デバイス真正性の担保: 製造工程でのKey InjectionにHSMを用いることで、各デバイスにハッキング不可能な一意の身元(アイデンティティ)を付与し、サプライチェーン全体での認証を可能にします 。

- 改ざん防止の要: コード署名にHSMを利用することで、ファームウェアの更新が正規の製造者によるものであり、かつ改ざんされていないことを保証します。これにより、ハッカーによる不正コードのインストールを防ぎます 。

結論:ビジネスリスクの回避に向けて

CRAへの違反は、最大で1500万ユーロまたは全世界総売上高の2.5%という巨額の制裁金、さらには製品のリコールや市場からの撤去といった、ビジネスに致命的な打撃を与えるリスクを孕んでいます 。

HSMを導入せず、脆弱なソフトウェアベースで鍵管理を行うことは、これらの重大なビジネスリスクを放置することに等しくなります 。SBOMによる「透明な管理」と、HSMによる「強固な防護」を組み合わせることで、企業はCRAの厳しい要件を根本から満たし、欧州市場、ひいてはグローバル市場での競争力を維持することができるのです。

CRAへの準拠は、法的義務であると同時に、サイバーレジリエンス(回復力)を備えた次世代のデジタル製品を提供するための投資であると捉えるべきでしょう。

u.trust Converged HSM CSAR – 多用途向け統合HSMプラットフォームのご紹介

お問い合わせはこちら